Cloud en Latinoamérica

Latinoamérica está experimentando una transformación empresarial, y la adopción de soluciones basadas en la Nube desempeña un papel fundamental en este proceso. El informe Cloud en América Latina 2023: Acelerador clave en la adopción y madurez tecnológica, elaborado por NTT Data en colaboración con MIT Technology Review en español, revela que más del 80% de las empresas [...]

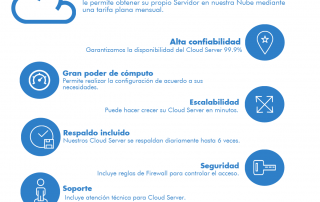

Cloud Server Adaptix Networks

Ventajas de Cloud Server Adaptix, Cloud Server le permite obtener su propio Servidor en nuestra Nube mediante una tarifa plana mensual desde $750 MNX y con grandes ventajas. Cloud Server le permite obtener su propio Servidor en nuestra Nube mediante una tarifa plana mensual. Alta confiabilidad, garantizamos la disponibilidad del Cloud Server 99.9% Gran poder de cómputo, permite [...]

Diferencia entre Conmutador IP y Cloud PBX

Un Conmutador IP y un Cloud PBX comparten gran parte de su funcionalidad: IVR y contestador automático. Grupos de timbrado. Horarios. Historial de llamadas CDR. Grabación de llamadas. Restricciones de marcado. Conferencias. Música en espera. Listas negras. Correos de voz. Extensiones remotas. Administración vía web. Su principal diferencia radica en la ubicación, un Conmutador IP [...]

Qué es el pharming

Combinación de las palabras phishing y farming. Es una estafa similar al phishing, en la que se manipula el tráfico de un sitio web y se roba información confidencial. Cómo funciona el pharming Aprovecha la manera en que funciona la navegación por Internet, específicamente del momento en el que los servidores DNS convierten la secuencia [...]

Ataques ciberfísicos

Se trata de ataques mediante código malicioso cuyo objetivo es la Tecnología Operacional. Estos ataques a la TO (hardware y software que monitorea o controla equipos, activos y procesos) se han vuelto más comunes y han evolucionado desde la interrupción inmediata de procesos, hasta comprometer la integridad de los entornos industriales con la intención de [...]

Interferencia de la red inalámbrica

Existen múltiples razones por las cuales una red inalámbrica puede presentar fallas, dos de ellas frecuentemente son la interferencia co-canal (CCI) y la interferencia por canal adyacente (ACI). La interferencia co-canal (CCI) se produce por las transmisiones de dispositivos en la misma área y en la misma frecuencia. Al utilizar el protocolo CSMA/CA (acceso múltiple por [...]

Informe de Seguridad, ESET 2024

El ESET Security Report (ESR) es un informe anual elaborado por ESET basado en encuestas realizadas a profesionales del sector IT o vinculados a la seguridad. Algunos de los datos más relevantes de esta edición del ESR destaca que el 30% de las organizaciones sufrió al menos un incidente de seguridad en 2023, y que [...]

Casi la mitad del tráfico de Internet no es humano

No todos los bots son malos, por ejemplo, los rastreadores del motor de búsqueda de Google hacen posible la indexación de nuevas páginas web. Pero cuando los "bots malos" realizan ataques automatizados contra sitios web para robar, dañar y defraudar a empresas o consumidores, se convierten en un gran problema. ¿Qué tan grande es el [...]

Ataque de ransomware a hospitales en Londres

Varios hospitales de Londres se enfrentan a interrupciones después de que una organización asociada fue víctima de un ataque de ransomware. En concreto, el incidente provocó que hubiera una desconexión entre los hospitales y los servidores de la compañía Synnovis, impidiendo el acceso a datos esenciales. Ha afectado gravemente a dos hospitales del Servicio Nacional [...]

¿Qué es una copia de seguridad inmutable?

Una copia de seguridad inmutable es una copia que no puede ser modificada o borrada (ni siquiera por los administradores, las aplicaciones o sistemas que la han creado) durante el periodo de tiempo estipulado. Esto es especialmente útil cuando se necesita recuperar datos que se han dañado o perdido. Por ello, se debe garantizar que [...]