Costo de un ciberataque, Kaspersky Lab

Kaspersky Lab ha colaborado con B2B International para saber si los presupuestos destinados a proteger a las empresas se correlacionan con las posibles pérdidas financieras provocadas por un incidente de seguridad. El estudio se ha realizado a más de 4,000 empresas en 25 países y analiza los presupuestos de seguridad TI, las actitudes y soluciones frente a las amenazas de seguridad, y el coste del robo de datos.

Cuanto más dependen de la tecnología para sus operaciones, interacciones y comunicaciones diarias, las empresas requieren un mayor enfoque en seguridad TI para proteger las plataformas e infraestructuras utilizadas. Las empresas de todo el mundo coinciden en la necesidad de invertir en seguridad TI, ya que más de la mitad (56%) afirma que es mejor prevenir que lamentar. Son conscientes de que los costes reales de un incidente de seguridad o un robo de datos pueden ser enormes si se tienen en cuenta el impacto en la reputación y las consecuencias financieras.

Sin embargo, a pesar de entender la necesidad de aumentar los presupuestos, más de la mitad de las empresas a nivel mundial (47%) tiene dificultades para garantizar el gasto necesario para protegerse contra las amenazas a su seguridad.

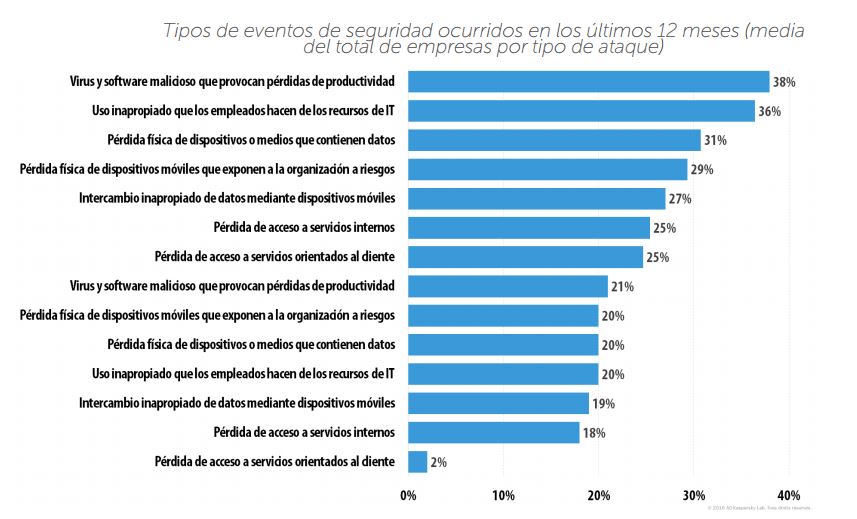

El estudio muestra que el 52% de las empresas presupone que su seguridad TI se verá comprometida en algún momento. Es más, en los últimos 12 meses, el 38% afirma haber sufrido pérdidas de productividad por ataques con virus y software malicioso; mientras que el 36% ha tenido problemas por el uso inapropiado que los empleados hacen de los recursos TI.

Descubrir que se ha producido un robo de datos no es fácil y una de cada diez empresas podría tardar hasta un año en hacerlo. Si se considera este tema en contexto, el impacto financiero de un único incidente de seguridad se calcula aproximadamente en 77,372 euros para las PyME a nivel mundial y en 770,252 euros para las grandes empresas.

La clave para reducir el impacto es adoptar un enfoque integral en seguridad TI, en lugar de depender solo de la tecnología de detección. Para reducir riesgos y obtener un retorno real sobre cualquier inversión, ya sea para contratar personal o adquirir software, la formación y la inteligencia constituyen un aspecto crucial.

Le invitamos a ponerse en contacto para proveerle más información acerca de nuestros servicios y los casos de éxito con nuestros clientes al desarrollar las mejores estrategias de seguridad.