RansomHub

RansomHub es un grupo de ransomware que surge durante los primeros meses del 2024, tras el desmantelamiento del grupo ALPHV/BlackCat.

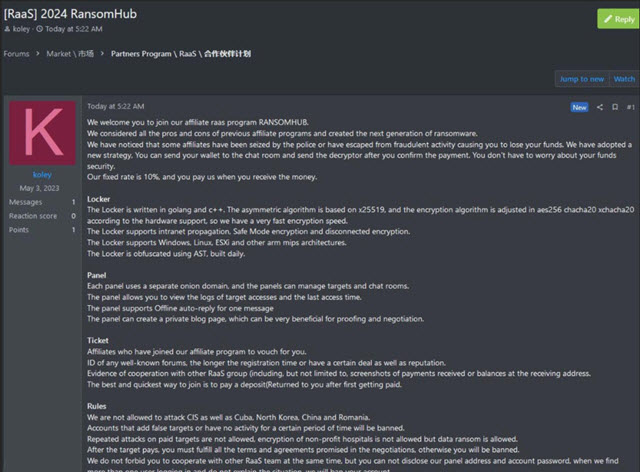

El 2 de febrero se pronunció en el foro criminal RAMP para lanzar su programa de afiliados, con algunos lineamientos de su propuesta:

¿Cómo opera RansomHub?

Este grupo cibercriminal bajo el modelo de Ransomware-as-a-Service (RaaS) proporciona herramientas, recursos y soporte a los afiliados que luego realizan los ataques. Por este servicio cobra el 10% de los pagos obtenidos en cada ataque.

Es interesante remarcar que el grupo pone algunas reglas muy claras a sus afiliados, las cuales limitan sus objetivos. Por ejemplo, no permite que se realicen ataques a hospitales sin fines de lucro y a organizaciones de ciertos países como Cuba, Corea del Norte y China.

En contrapartida, sus principales víctimas suelen ser instituciones y empresas de alto perfil y gran capacidad de pago, sobre todo, aquellas que manejan información sensible, como sectores de gobierno o corporativo.

Según detalla el sitio The Hacker News, RansomHub se vale de un modelo de doble extorsión para con sus víctimas: las inducen a ponerse en contacto con los operadores a través de una URL exclusiva .onion, pero si las empresas se niegan a cumplir las exigencias del rescate, verán su información publicada durante un período de entre tres y 90 días.

La Agencia de Ciberseguridad y Seguridad de Infraestructuras de los Estados Unidos (CISA) informa que para lograr el acceso inicial, se aprovechan de la explotación de vulnerabilidades de seguridad conocidas en dispositivos Apache ActiveMQ, Atlassian Confluence Data Center and Server, Citrix ADC, F5 BIG-IP, Fortinet FortiOS y Fortinet FortiClientEMS, entre otros.

Entre las empresas que fueron víctimas, se destacan los sectores de aguas residuales, tecnología de la información, servicios gubernamentales, salud pública, servicios financieros, transporte y la infraestructura crítica de comunicaciones.

Una de las víctimas más resonantes de este grupo de ransomware es el Gobierno de México: hablamos del secuestro de más de 300 GB de datos de la Consejería Jurídica del Poder Ejecutivo Federal (CJEF), entre los que se encontraban datos clave del gobierno mexicano, como contratos e información de sus funcionarios. Como prueba del ataque, el grupo publicó un contrato de lineamientos para el alquiler de inmuebles utilizados por la Consejería Jurídica.

Una de las principales universidades de México también sufrió el ataque de RansomHub. Puntualmente fue en mayo de 2024 e involucró, según el propio grupo, el cifrado de información de casi 40,000 usuarios y empleados.

En Brasil, una de sus víctimas, fue una de las Fintech más destacadas de ese mercado. Según compartió RansomHub durante el mes de julio, accedieron a más de 200 GB de datos, incluyendo documentos privados, bases de datos, webmails, código fuente, e información privada de más de 6,000 restaurantes y más de 600,000 clientes.

Más allá de estos ejemplos concretos, el grupo atacó a universidades, organismos de gobierno y empresas de varios países de América Latina, como México, Argentina, Chile, Perú, Brasil, Guatemala y El Salvador.

La aparición y vertiginoso ascenso de RansomHub es una muestra más de cómo evolucionan y se sofistican los ataques de ransomware.

Ante este escenario, es necesario que las organizaciones y empresas pongan una especial atención en estar actualizadas en lo que a protección refiere, para no dejar estar expuestas a vulnerabilidades conocidas que pueden ser explotadas por actores maliciosos.

En esa línea, dar un paso al frente en la detección de amenazas e implementar una solución de seguridad sólida e integral representa una decisión fundamental para mitigar los riesgos y enfrentar los desafíos que plantea la constante evolución de las amenazas de ransomware.

Fuente https://www.welivesecurity.com/es/ransomware/ransomhub-crece-america-latina-nivel-global/