Cómo evitar el ransomware

Internet se ha convertido en parte integral de nuestras vidas, millones de personas en línea buscan nuevas maneras de trabajar, comunicarse y relacionarse, pero los delincuentes cibernéticos también estarán ahí, analizando el comportamiento de los usuarios en línea.

A continuación, algunas de las acciones que pueden ayudarle a proteger sus sistemas e información importante de los ataques por ransomware:

- Contar con una solución contra malware o lo que comúnmente se conoce como antivirus, para tener una valiosa defensa contra las infecciones por malware. Elija su software con cuidado y recuerde que muchos programas gratuitos no ofrecen ninguna protección para evitar el ransomware.

- Actualizaciones de software, no debe ignorar los mensajes de actualización de software, están ahí por una razón. Las actualizaciones de software están diseñadas para introducir nuevas características o reparar vulnerabilidades que pueden ser explotadas por los ciberdelincuentes. Esto incluye tanto a las aplicaciones como al sistema operativo.

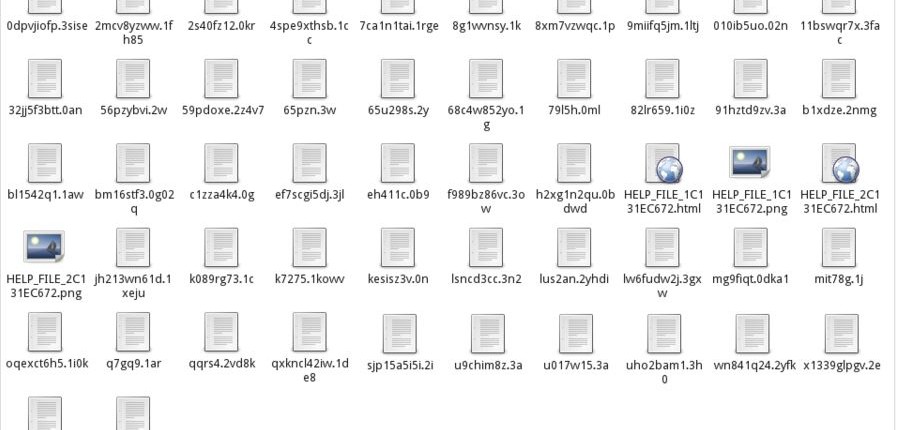

- Mantener las extensiones de archivo visibles. El sistema operativo puede ocultar las extensiones de archivo de forma predeterminada pero es muy recomendable hacerlas visibles. Esto con la finalidad de detectar los tipos de archivo que se recibe en el buzón de correo.

- Cuidado con los archivos adjuntos. Cuando recibe algo de una persona que no conoce, o algo que en realidad no espera, no lo abra. Será mejor comprobar con el remitente o ejecutarlo a través del programa antimalware. Tampoco haga clic en los enlaces, especialmente los que solicitan la descarga de algún software que “permita la lectura del archivo adjunto”. Cuando recibe por correo electrónico algún documento en Word o una hoja de cálculo en Excel y le pide “Habilitar Macros”, no lo haga, una gran cantidad de malware se distribuye de esta manera. Si el archivo está infectado, se permitirá la instalación de ransomware y comenzará a cifrar sus datos.

- Derechos de usuario, si el usuario de la computadora tiene privilegios de administrador, podría significar un desastre para todos los equipos y dispositivos de su red. Asegúrese de no dar al usuario más permisos de los que en realidad necesita.

- Utilice funciones de seguridad en aplicaciones empresariales. Las aplicaciones de software empresariales como Microsoft Office 2016, ahora incluyen una opción para bloquear la ejecución de macros en archivos procedentes de Internet.

- Evitar que los programas se ejecuten desde las carpetas AppData y LocalAppData. Existe ransomware que copia archivos en dichas carpetas, ejecutándose sin ser detectados al simular un proceso estándar de Windows. Se pueden crear reglas específicas dentro de la configuración de Windows para impedir que los archivos se ejecuten desde estas carpetas.

- Deshabilitar la conexión de escritorio remoto. El ransomware a menudo buscará ingresar a las máquinas destino usando RDP (Remote Desktop Protocol), una utilidad de Windows que permite a otros acceder a su escritorio de forma remota. Si no necesita acceder a su computadora de forma remota, deshabilite RDP.

- Realizar copias de seguridad periódicas, son la mejor manera de mitigar los ataques por ransomware. Los archivos críticos deben tener una copia de seguridad que se realice periódicamente, incluso con opción de almacenamiento en la Nube.

- Protección contra ransomware en la copia de seguridad, el software que realiza la copia de seguridad debe incorporar protección en tiempo real contra ransomware para mantenerla a salvo, y así permitir la restauración de cualquier archivo dañado o cifrado.

Recuerde que muchas víctimas de los ataques por ransomware pensaron que nunca les sucedería; sin estar preparados ante un ataque, terminaron pagando rescates para recuperar su información. No se convierta en parte de esta estadística, con acciones sencillas como las mencionadas anteriormente puede proteger su información de manera eficiente.

En Adaptix Networks recomendamos las soluciones de Kaspersky Lab para la protección antimalware y de Acronis para la realización de respaldos de datos. Le invitamos a ponerse en contacto con nosotros para proveerle más información al respecto, así como los casos de éxito con nuestros clientes.